先日、クライアントさんのサイトで不正ログインを狙った攻撃が来ていて、それ自体はよくあることだったのですが、意外と漏れがちな点だったので、共有のためにメモします。

WordPressの不正ログインを狙った攻撃は頻繁にある

WordPressは非常に普及しているCMSのために、世界中の悪いことをしようとする人たちからの攻撃に晒されることになります。

特に、/wp-admin や /wp-login.php を狙った不正ログイン攻撃は、頻繁に行われています。

そのため、例えば、

・管理画面へのログイン画面は、海外サイトからはアクセスできないようにする。

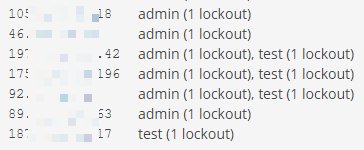

・間違ったIDとPASSが連続で入力されたら、そのIPアドレスはロックするようにする。

などが一般的によく設定される対策方法です。

ですが、今回調べたサイトではその両方の対策をやっているにも関わらず、なんと日本国内からの攻撃もあり、「おや?」と感じていました。

xmlrpc.phpを狙った攻撃だった

結論から書くと、xmlrpc.phpを狙った攻撃でした。

xmlrpc.phpを使って、ブルートフォース攻撃や踏み台にして攻撃をしたりできる、というもので、昨年くらいから流行っている攻撃手法でした。

で、その対策ですが、

wordpressのxmlrpc.phpに対するブルートフォースアタックを防ぐ | ものづくりエクスペリメント

で紹介されている、

.htaccessに

RewriteRule ^xmlrpc\.php$ “http\:\/\/0\.0\.0\.0\/” [R=301,L]

を追加する方法が一番ラクで良さそう、ということで、設定しました。

WordPressは狙われやすいということに注意

改めてになりますが、「簡単にサイトを作れる!」と思って、あまり知識がないままWordPressを使おうとすると、サイトを攻撃されたり、乗っ取られたり、といろいろ大変なことになりそうです。

セキュリティを管理できる運用者がいない状態で、WordPressを気軽にオススメするのもどうかな?、という気になりますね。